알아야 할 개념들은 다음과 같다. 네트워크 개론을 얼마나 듣고 얼마나 많은 유튭을 봤는데.. 몇번째 설명을 들었는데 아직도 오오 그렇구나 하게 된다... 그냥 외우고... 최대한 쉽게 이해해보자...

1. 로컬 영역

- LAN

- IP

- SUBNET

- SWITCH

- ROUTER

- GATEWAY

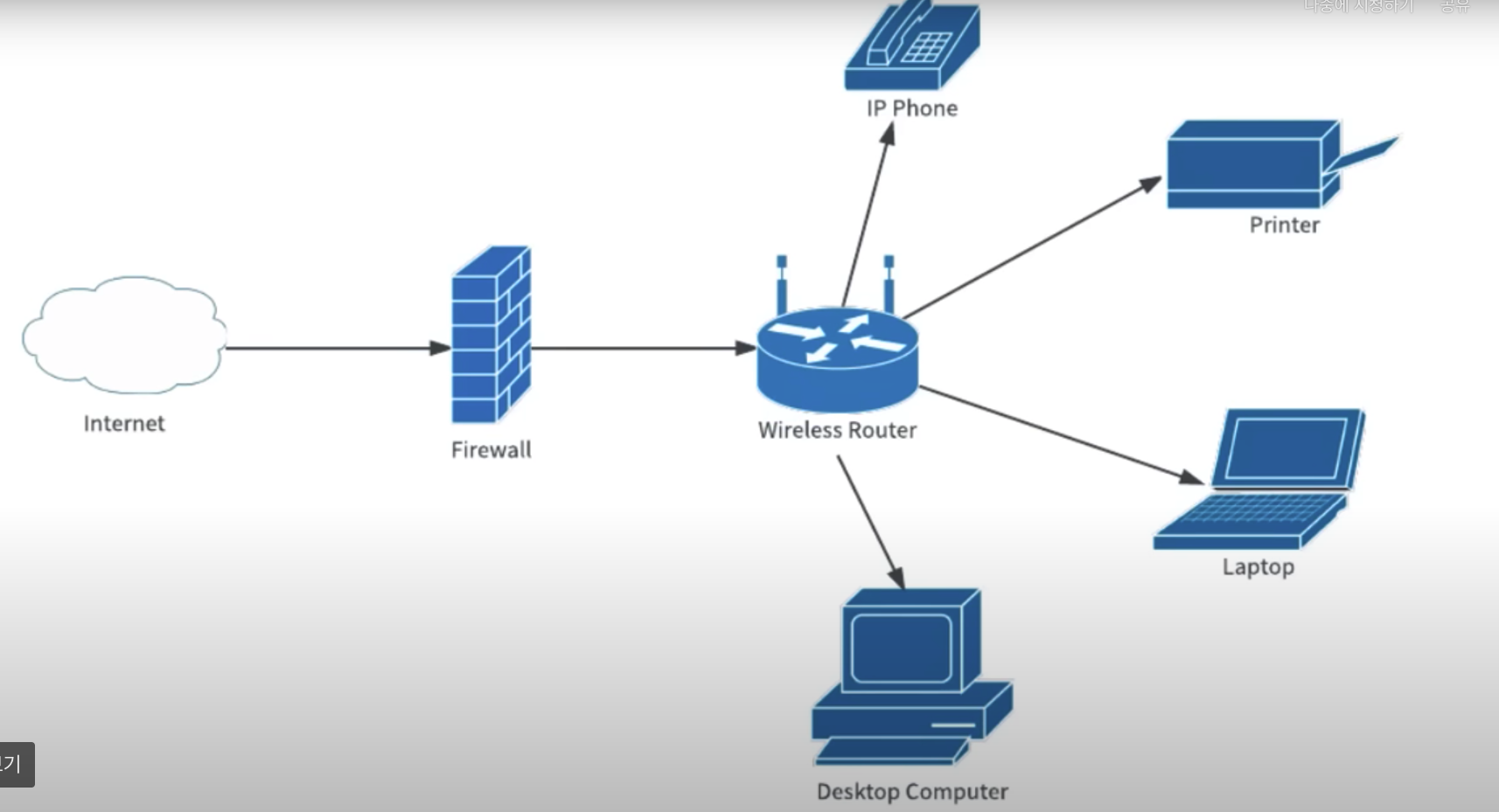

LAN : Local Area Network

- 한 공간 안에서의 네트워크를 말한다. 스타크래프트 할 때 UDP 로 게임하는거 가능한 영역 ㅇㅇ

- 같은 사설망을 공유하며, Private IP 로 통신 가능한 영역

IP

- IP 는 통신의 대상이 부여받는 논리적인 주소이다. 물리적인 주소는 MAC 임

SUBNET (LAN 이랑 그냥 비슷한거라고 보는게 쉬울듯)

- 서브넷은 LAN 의 범위를 규정하는 것이며, Router 와 같은 중개 장치들을 거치지 않고 도달할 수 있는 장비들의 네트워크

- 하나의 고립된 네트워크

- Subnet defines your local area network range!

SWITCH

- LAN 안에서 기기들의 통신을 중개해준다 (Local 영역 내에서의 Guard)

ROUTER

- LAN 안에서 기기들이 외부랑 통신하고 싶을 때 허락 받으러 가는 곳

- Router 의 Private IP 를 Gateway 라고 부른다 (192.168.0.1 같은 거)

- Gateway 는 기본적인 방화벽이 설정되는데, 기본적으로 내부에서 나가는 통신은 허용하되 (집에서 인터넷 해야지..), 외부에서 들어오는 통신은 금지한다 (단방향)

- Wifi 그거 공유기가 라우터임 ㅇㅇ

2. 외부 영역

- FIREWALL

- DMZ

- Port Forwarding

- NAT

NAT

- 라우터가 수행하는 중요한 네트워크 기능 중 하나. 간단히 말해서, 사설 기기들이 외부로 요청 보낼 때, 사용하는 IP 주소를 공인 IP 주소로 변환하여 (라우터에서 요청한 기기의 IP 를 숨겨준다) 외부 인터넷과 통신할 수 있도록 해줌. 이 기능은 주로 가정이나 소규모 네트워크에서 많이 사용됨. 즉, 어떤 기기라기 보단 어떤 수행단위로 보는게 맞다

FIREWALL

- 외부에 어떤 기기가 라우터 같은걸 거치지 않고, 직접적으로 LAN 내부 기기에 접근하려고 할 때, 이는 Security 침범이다. 이를 Firewall 이 막아준다.

- Set of Passive Rules(?) to protect network from unauthorized access

- 통신을 허용해주고 싶다면, 두가지 옵션이 있는데, 이것이 DMZ, Port Forwarding 이다

DMZ

- LAN 내에 형성된 비무장지대로, Router 가 이를 알고 있고 활용한다.

- whenver any external host 가 LAN 의 어떤 것과든 network connection 을 형성하고 싶어 할 때, 그 연결을 DMZ 로 보낼 수 있다.

- DMZ에 형성된 기기는, 외부에서 요청한 connection 과 직접적으로 통신될 수 있다. 즉, 방화벽이 열린 공간에 있게 된다.

- 즉, Router 와 Gateway 입장에선, DMZ 에 있는 기기가 "보안은 내가 알아서 할테니, 이 영역은 열어줘" 라고 하는거다.

- 깨알 문제 : 외부 네트워크는 DMZ 에 있는 기기와는 Router 를 거치지 않고 직접 통신할 수 있다 (False)

=> 모든 요청은 Router 가 보고, DMZ 네트워크에 대한 요청은 통과시켜주는 것이다.

Port Forwarding

- DMZ 에 던지는게 아니라, 특정 요청이 어떤 address 의 어떤 Port number 로 가야 하는지 규칙을 만들어 주는 것이다.

- Firewall Rule 같은 것. Whenever 어떤 외부 Device 가, 내부 어떤 Device 내부 포트 80 에 요청을 보냈을 경우, 이 요청은 허용된다는 것

출처

-https://youtu.be/_IOZ8_cPgu8?si=gmy7mCmIOvJWMXOz

'CS 이론 > 네트워크' 카테고리의 다른 글

| [네트워크] URI, URL, URN에 대하여 (0) | 2022.10.29 |

|---|